Seguridad cibernética

Ciberataques y protección de datos: tipos, importancia, políticas y tecnologías

Analizamos importancia de la ciberseguridad en la red y los pasos fundamentales que se han de dar para operar con tranquilidad

9 mayo, 2024 09:52Noticias relacionadas

Los ciberataques se han multiplicado en España en los últimos años, especialmente dirigidos contra empresas y entidades gubernamentales. Los hackers están siendo cada vez más activos y sofisticados, buscando vulnerabilidades en los sistemas informáticos para robar datos, bloquear servicios o extorsionar a las organizaciones. Esto representa una grave amenaza para la seguridad y la economía del país.

Nadie está a salvo de los ciberdelincuentes, y es indispensable adoptar medidas de ciberseguridad para proteger nuestros dispositivos. Desde pequeñas empresas hasta grandes corporaciones, todos somos objetivos potenciales de ataques cibernéticos. La instalación de software antivirus, la configuración de firewalls y la educación sobre prácticas seguras en línea son pasos fundamentales para protegerse contra las amenazas digitales.

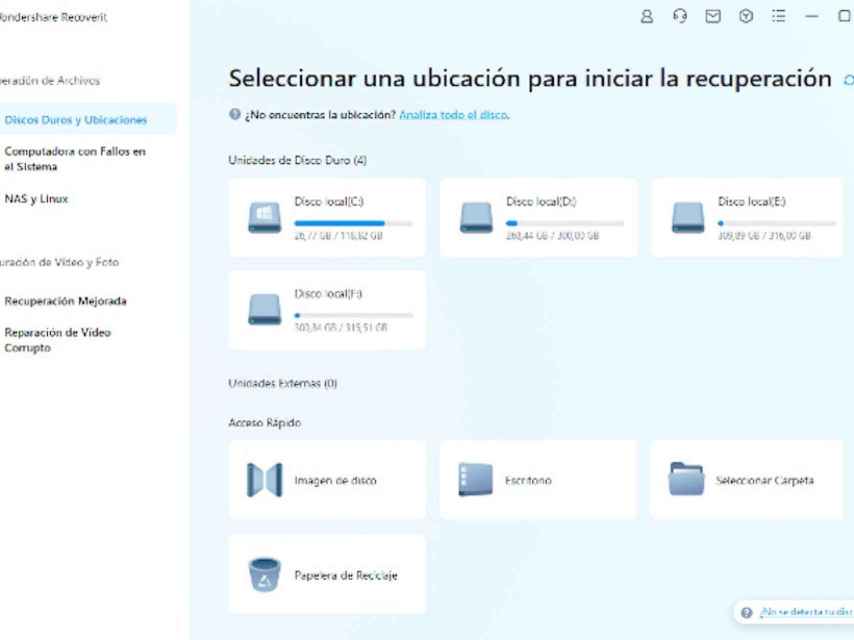

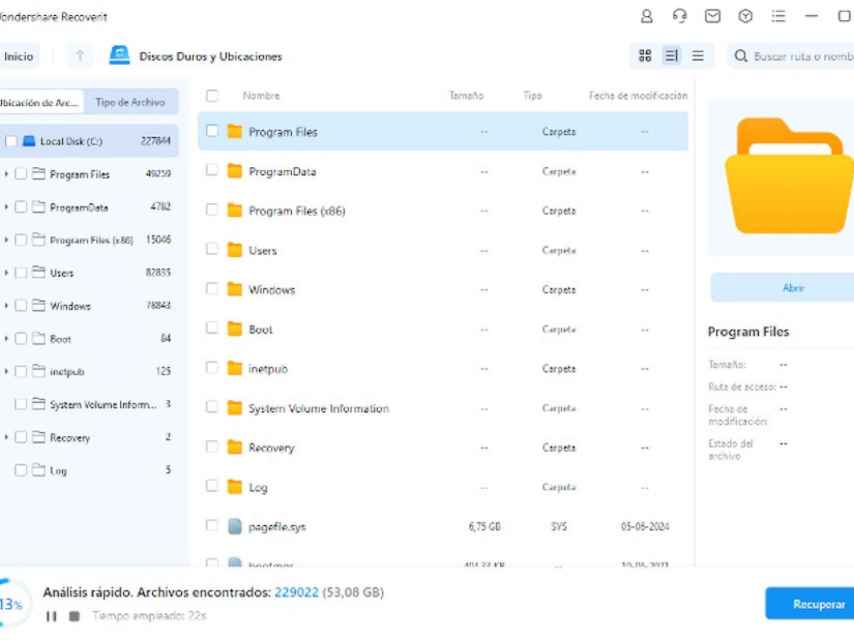

Si sufres un hackeo o eliminas archivos de forma accidental, no todo está perdido. Un software de recuperación como Wondershare Recoverit puede ayudarte a restaurar los datos perdidos. Con Recoverit, puedes escanear tu dispositivo en busca de archivos eliminados o perdidos y recuperarlos fácilmente, evitando así pérdidas irreparables de información importante. Contar con una herramienta de recuperación confiable es una inversión esencial.

Selección de ubicación

Tipos de ciberataques

Si estás navegando por internet, es importante que sepas acerca de los diferentes tipos de ciberataques que podrías enfrentar en línea. Los ciberdelincuentes están constantemente buscando formas de comprometer tu seguridad en la red. Aquí tienes algunos de los tipos más comunes de ataques y cómo funcionan.

- Ataques de malware. El malware es software malicioso diseñado para infiltrarse en tu dispositivo y puede causar pérdida de datos. Puede llegar a través de descargas de archivos infectados, correos electrónicos sospechosos o sitios web comprometidos. Una vez dentro de tu sistema puede robar información, bloquear el acceso a tus archivos o incluso tomar el control completo de tu dispositivo.

- Ataques de ingeniería social. Estos ataques se basan en engañar a las personas para que revelen información confidencial o realicen acciones perjudiciales. Los ciberdelincuentes pueden utilizar correos electrónicos, mensajes de texto o llamadas telefónicas para hacerse pasar por personas de confianza, como empleados de empresas o instituciones financieras.

- Ataques DDoS. La Denegación de Servicio Distribuido (DDoS) es un ataque que busca inundar un servidor o red con una cantidad abrumadora de tráfico, lo que provoca la caída del servicio y la indisponibilidad de un sitio web o servicio en línea. Los ciberdelincuentes suelen utilizar botnets –redes de dispositivos infectados– para llevar a cabo estos ataques.

- Ataques de phishing. Los ataques de phishing intentan engañarte para que reveles información personal o confidencial, como contraseñas o números de tarjetas de crédito. Esto suele hacerse a través de correos electrónicos o mensajes que parecen legítimos, pero en realidad son falsos y están diseñados para dirigirte a sitios web falsificados donde se recopila tu información.

Importancia de la protección de datos

Proteger tus datos es crucial en el mundo digital actual por varias razones. En primer lugar, los datos son un activo valioso tanto para las empresas como para las personas. Desde la información financiera hasta los datos personales como nombres, direcciones y números de teléfono, tus datos son esenciales para tu vida cotidiana y para las operaciones comerciales. Además, estos datos son sensibles y pueden ser utilizados de manera maliciosa.

Las leyes y regulaciones de protección de datos, como el GDPR en Europa y el CCPA en California, establecen estándares claros sobre cómo las organizaciones deben manejar la información personal. Cumplir con estas regulaciones es crucial para evitar sanciones y multas, pero también para proteger la privacidad y los derechos de las personas. La protección de datos es más que una obligación legal: es una responsabilidad moral y ética.

Además, la reputación de una marca puede sufrir enormemente si se produce una filtración de datos. Los clientes confían en las empresas para proteger su información personal y financiera, y cualquier brecha en la seguridad puede erosionar esa confianza. Las filtraciones de datos pueden dañar la reputación de una empresa y llevar a la pérdida de clientes, ventas e incluso inversiones, así que se hace necesario invertir en ciberseguridad para impedirlas.

Políticas y tecnologías de protección de datos

Ante la proliferación de ciberataques y la creciente cantidad de información que almacenamos en línea, es fundamental estar al tanto de las mejores prácticas y herramientas para proteger nuestros datos. Por eso debemos conocer y emplear políticas y tecnologías efectivas que ayuden a salvaguardar nuestra información contra posibles riesgos y amenazas.

- Cifrado de datos. El cifrado de datos es una técnica que convierte la información en un formato ilegible para cualquier persona que no tenga la clave de descifrado correspondiente. Esto significa que incluso si alguien intercepta tus datos, no podrá leerlos sin la clave adecuada. Utilizar el cifrado en tus comunicaciones y almacenamiento de datos es fundamental para proteger la confidencialidad.

- Control de acceso. Implementar un sólido sistema de control de acceso te permite limitar quién puede acceder a tus datos y qué tipo de acciones pueden realizar. Esto incluye la autenticación de usuarios, como contraseñas o autenticación de dos factores, así como la autorización para determinar qué recursos o datos específicos pueden ser accedidos por cada usuario o grupo de usuarios.

- Capacitación en materia de seguridad. La capacitación en seguridad informática es crucial. Esto incluye la identificación de correos electrónicos de phishing, la protección de contraseñas y la comprensión de las políticas de seguridad de la empresa. Una fuerza laboral bien capacitada es una primera línea de defensa efectiva contra los ciberataques.

- Software de recuperación de datos. A pesar de todas las medidas preventivas, siempre existe la posibilidad de que ocurra una pérdida de datos. Por eso, contar con software de recuperación de datos como Wondershare Recoverit puede ser una salvación en caso de emergencia. Este tipo de software te permite restaurar archivos o sistemas dañados debido a errores humanos, fallos de hardware o ataques maliciosos.

Recuperación de datos

Frente a la proliferación de ciberataques y la creciente cantidad de información que almacenamos en línea, es fundamental estar al tanto de las mejores prácticas y herramientas para proteger nuestros datos. Además, contar con software de recuperación de datos como Wondershare Recoverit nos proporciona una solución rápida y eficaz en caso de pérdida de datos. Al emplear estas medidas, podemos proteger nuestra información digital.

Estrategias y técnicas para hacer frente a los ciberataques

Proteger tus sistemas y datos contra ciberataques es una tarea continua y vital en el mundo digital de hoy. La seguridad cibernética no se trata solo de prevenir ataques, sino también de estar preparado para responder rápidamente cuando ocurran. Aquí tienes tres aspectos clave que debes considerar para fortalecer tu postura de seguridad.

- Parches de vulnerabilidad de seguridad. Es crucial parchear rápidamente las vulnerabilidades de seguridad en tus sistemas y aplicaciones. Las vulnerabilidades no parcheadas pueden ser aprovechadas por los ciberdelincuentes para infiltrarse en tus sistemas y robar datos confidenciales o causar daños graves. Mantener tus sistemas actualizados con los últimos parches de seguridad es fundamental.

- Monitoreo y detección de red. Sistemas ciberseguridad como el monitoreo de redes y detección de intrusos son herramientas esenciales para detectar y responder a las amenazas de seguridad en tiempo real. Estos sistemas monitorean constantemente el tráfico de red en busca de actividad sospechosa y pueden alertarte sobre posibles intrusiones o actividades maliciosas.

- Plan de respuesta a emergencias. A pesar de tus mejores esfuerzos en prevención, es importante tener un sólido plan de respuesta a emergencias en su lugar para estar preparado cuando ocurra un ciberataque. El plan debe incluir procedimientos detallados para identificar, contener y mitigar la situación, así como la comunicación con las partes interesadas y la recuperación de sistemas y datos afectados.

Proteger tus sistemas y datos contra ciberataques es esencial en el mundo digital. La seguridad cibernética requiere tanto de medidas preventivas como de una preparación adecuada para responder rápidamente ante cualquier incidente. Los parches de vulnerabilidad de seguridad son fundamentales para cerrar brechas y proteger tu infraestructura digital, mientras que el monitoreo te permite identificar y neutralizar amenazas en tiempo real.

Recupera tus archivos perdidos con Wondershare Recoverit

No podemos bajar la guardia ante el aumento de ciberataques y hackeos que está teniendo lugar en España. Los delincuentes cibernéticos están aprovechando la creciente dependencia de la tecnología para perpetrar ataques cada vez más sofisticados contra empresas, organizaciones y usuarios individuales. Es indispensable estar siempre alerta y adoptar medidas proactivas para proteger nuestros dispositivos y datos.

Las empresas están invirtiendo cada vez más recursos en software de ciberseguridad para protegerse contra las amenazas en línea. En este sentido, una herramienta de restauración de archivos perdidos no debería faltar en ningún dispositivo. La pérdida de datos puede ocurrir por diversas razones, desde errores humanos hasta ataques de malware, y tener una herramienta confiable para recuperar esos archivos puede marcar la diferencia.

La herramienta ideal para recuperar archivos perdidos es Wondershare Recoverit gracias a su facilidad de uso y a su alto porcentaje de recuperación de archivos. Con una interfaz intuitiva, Recoverit te guía a través del proceso de recuperación paso a paso, permitiéndote escanear tu dispositivo en busca de archivos perdidos y restaurarlos con solo unos pocos clics. Hazte ahora con Wondershare Recoverit y mantén tus datos seguros y protegidos en todo momento.

Carga de archivos

--

Contenido patrocinado